- Microsoft crea una nueva herramienta que ayudará a los usuarios a aprovechar al máximo sus chips de seguridad TPM.

- Windows 11 se enviará con este software opcional, diseñado específicamente para uno de los requisitos más criticados del sistema operativo.

- Los administradores pueden usar TpmDiagnostics.exe a consultar a fondo la información almacenada en los chips TPM.

- Este artículo contiene una lista completa de los comandos que puede usar con este nuevo software en Windows 11.

Es posible que desee saber que Windows 11 vendrá con una nueva función opcional que se llama TPM Diagnostics, una herramienta que permitirá a los administradores explorar el procesador de seguridad TPM de un determinado dispositivo.

Un movimiento obvio, considerando que Microsoft sigue insistiendo en estos procesadores de seguridad TPM 2.0 como un requisito, necesario para potenciar algunas de sus características de seguridad.

El nuevo sistema operativo tendrá una herramienta de diagnóstico TPM predeterminada

Como probablemente ya sepa, de las interminables discusiones que ha provocado este requisito de Windows 11, un chip TPM es en realidad un procesador de seguridad de hardware.

Su objetivo principal es proteger las claves de cifrado, las credenciales de los usuarios y otros datos confidenciales de los ataques de malware y otras formas de piratería o extracción de datos.

Microsoft sigue insistiendo en este requisito y sigue enfatizando la importancia primordial que realmente tiene esta pequeña pieza de hardware, en una nueva entrada de blog.

Las PC del futuro necesitan esta raíz de confianza de hardware moderna para ayudar a protegerse de ataques comunes y sofisticados como ransomware y ataques más sofisticados de los estados-nación. Requerir el TPM 2.0 eleva el estándar para la seguridad del hardware al requerir esa raíz de confianza integrada.

Por lo tanto, esta nueva herramienta de línea de comandos de Windows 11 llamada TPM Diagnostics ahora brindará a todos los administradores la capacidad de consultar el chip TPM para obtener información almacenada.

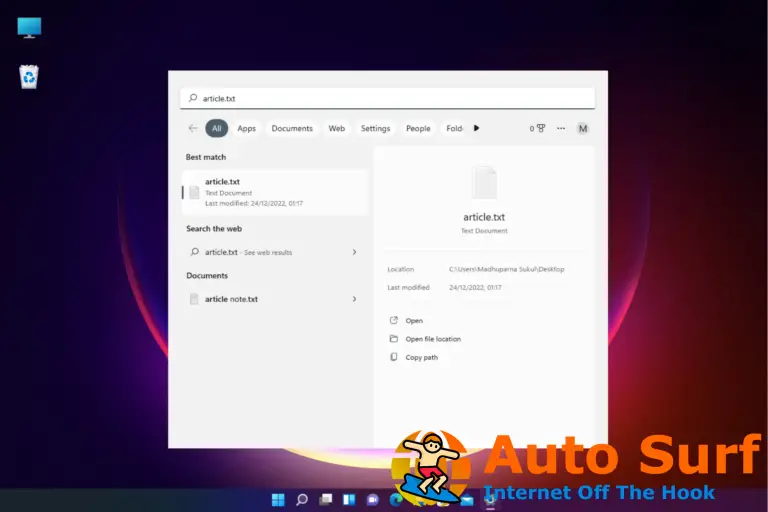

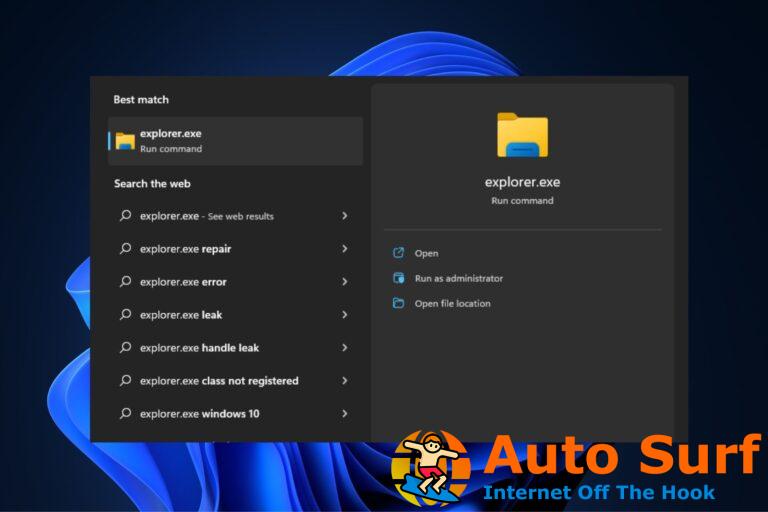

Después de instalar el software, encontrará una nueva tpmdiagnostics.exe ejecutable ubicado en el C:\Windows\System32 carpeta.

TPM 2.0 es un componente fundamental para brindar seguridad con Windows Hello y BitLocker para ayudar a los clientes a proteger mejor sus identidades y datos. Además, para muchos clientes empresariales, los TPM ayudan a facilitar la seguridad Zero Trust al proporcionar un elemento seguro para atestiguar el estado de los dispositivos.

¿Qué comandos puedo usar con esta nueva herramienta?

Es importante saber que, a menos que comprenda totalmente qué datos se almacenan en su chip TPM, no se recomienda jugar demasiado con ellos.

Cualquier error que cometa podría eliminar accidentalmente las claves necesarias para el funcionamiento de su dispositivo.

Sepa que el Documentación de la plataforma de confianza de Microsoftjunto con el nuevo TpmDiagnostics.exe La herramienta puede proporcionar una gran cantidad de información sobre la mecánica de seguridad subyacente de Windows 11.

Esta es la lista completa de comandos que puede usar en su nueva herramienta TPM de Windows 11:

tpmdiagnostics : A tool for Windows 10 build 22000

Copyright (c) Microsoft Corporation. All rights reserved.

Flags:

PrintHelp ( /h -h )

PromptOnExit ( -x /x )

UseECC ( -ecc /ecc )

UseAes256 ( -aes256 /aes256 )

QuietPrint ( -q /q )

PrintVerbosely ( -v /v )

Use the 'help' command to get more information about a command.

Commands:

TpmInfo:

GetLockoutInfo

IsOwned

PlatformType

CheckFIPS

ReadClock

GetDeviceInformation

IfxRsaKeygenVulnerability

GatherLogs [full directory path]

PssPadding

IsReadyInformation

TpmTask:

MaintenanceTaskStatus

ShowTaskStatus

IsEULAAccepted

ProvisionTpm [force clear] [allow PPI prompt]

TpmProvisioning:

PrepareTPM

CanUseLockoutPolicyClear

CanClearByPolicy

AutoProvisioning:

IsAutoProvisioningEnabled

EnableAutoProvisioning

DisableAutoProvisioning [-o]

EK:

EkInfo

ekchain

EkCertStoreRegistry

GetEkCertFromWeb [-ecc] [cert file]

GetEkCertFromNVR [-ecc] [cert file]

GetEkCertFromReg [-ecc] [ output file ]

GetEk [-ecc] [key file]

CheckEkCertState

InstallEkCertFromWeb

InstallEkCertFromNVR

InstallEkCertThroughCoreProv

EKCertificateURL

WindowsAIK:

InstallWindowsAIK [-skipCert]

WinAikPersistedInTpm

UninstallWindowsAIKCert

GetWindowsAIKCert [cert file]

IsWindowsAIKInstalledInNCrypt

EnrollWindowsAIKCert

GetWindowsAIKPlatformClaim ["fresh"] [output file]

OtherKeys:

PrintPublicInfo [ srk / aik / ek / handle ] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc]

TestParms [ SYMCIPHER | RSA ] [ algorithm specific arguments ]

EnumerateKeys

NVStorage:

EnumNVIndexes

DefineIndex [index] [size] [attribute flags]

UndefineIndex [index]

ReadNVIndexPublic [index]

WriteNVIndex [index] [data in hex format | -file filename]

ReadNVIndex [index]

NVSummary

NVBootCounter:

CheckBootCounter

ReadBootCounter [/f]

PCRs:

PrintPcrs

PhysicalPresence:

GetPPTransition

GetPPVersionInfo

GetPPResponse

GetPPRequest

TPMCommandsAndResponses:

CommandCode [hex command code]

ResponseCode [hex response code]

Tracing:

EnableDriverTracing

DisableDriverTracing

FormatTrace [etl file] [output json file]

DRTM:

DescribeMle [MLE Binary File]

Misc:

Help [command name]

DecodeBase64File [file to decode from base 64]

EncodeToBase64File [file to encode]

ReadFileAsHex [file to read]

ConvertBinToHex [file to read] [file to write to]

ConvertHexToBin [file to read] [file to write to]

Hash [hex bytes or raw value to hash]

GetCapabilities